Digitale Souveränität in der EU

Warum Abhängigkeiten heute ein Rechts-, Sicherheits- und KI-Risiko sind.

Digitale Souveränität ist längst kein politisches Schlagwort mehr, sondern eine strategische Kernfrage für Unternehmen, öffentliche Einrichtungen und Betreiber kritischer Infrastrukturen. Sie beschreibt die Fähigkeit, digitale Technologien, Daten und Prozesse selbstbestimmt, kontrollierbar und resilient zu gestalten. In einer Zeit, in der IT-Landschaften zunehmend auf wenige globale Plattformanbieter konzentriert sind, wird deutlich: Abhängigkeiten sind nicht nur ein wirtschaftliches Thema, sondern entwickeln sich zu einem rechtlichen, organisatorischen und sicherheitsrelevanten Risiko.

Diese Entwicklung wird durch mehrere parallele Trends verstärkt. Zum einen verschärft der europäische Gesetzgeber die Anforderungen an Informationssicherheit, Datenschutz und Lieferkettenverantwortung – insbesondere durch die NIS2-Richtlinie und deren nationale Umsetzungen. Zum anderen verändert der rasante Einsatz von Künstlicher Intelligenz die Art, wie IT-Leistungen erbracht werden, und verschiebt Macht- und Abhängigkeitsverhältnisse weiter in Richtung weniger Anbieter. Digitale Souveränität wird damit zu einer Voraussetzung für nachhaltige Cyber-Resilienz und regulatorische Handlungsfähigkeit.

Abhängigkeit als strukturelles Risiko – mehr als nur Vendor Lock-in

Traditionell wurden Abhängigkeiten von IT-Herstellern vor allem unter Kosten- und Flexibilitätsgesichtspunkten betrachtet. Heute greift dieses Verständnis zu kurz. Moderne IT-Plattformen bündeln Identitätsmanagement, Collaboration, Security-Funktionen, Betriebsmodelle und zunehmend auch KI-basierte Entscheidungslogik in integrierten Ökosystemen. Wer diese Kernfunktionen vollständig auslagert, überträgt damit auch Kontroll-, Transparenz- und Steuerungsfähigkeit.

Besonders kritisch ist dies vor dem Hintergrund regulatorischer Anforderungen. Die NIS2-Richtlinie fordert ausdrücklich ein wirksames Cyber-Risikomanagement, Incident-Response-Fähigkeiten, Business-Continuity-Konzepte und vor allem Sicherheit in der Lieferkette. Dabei geht es nicht um den Einsatz bestimmter Produkte, sondern um die Fähigkeit, Risiken systematisch zu identifizieren, zu bewerten und zu behandeln – auch bei Dienstleistern und Technologiepartnern. Je stärker Organisationen von einzelnen Plattformen abhängig sind, desto schwieriger wird es, diese Anforderungen nachvollziehbar und prüfbar zu erfüllen.

Datenschutz und Drittlandtransfers: Dauerbaustelle mit strategischer Dimension

Ein zentrales Element digitaler Souveränität ist der Umgang mit Daten. Die Datenschutz-Grundverordnung (DSGVO) stellt hohe Anforderungen an die Verarbeitung personenbezogener Daten – insbesondere bei Übermittlungen in Drittstaaten außerhalb der EU. Spätestens seit dem Schrems-II-Urteil des Europäischen Gerichtshofs ist klar, dass solche Transfers nur dann zulässig sind, wenn ein im Wesentlichen gleichwertiges Datenschutzniveau sichergestellt werden kann. Vertragswerke allein reichen dafür häufig nicht aus.

Viele cloudbasierte Dienste sind jedoch strukturell in internationale Konzern- und Rechtsräume eingebettet. Selbst wenn Daten physisch in der EU gespeichert werden, können rechtliche Zugriffsmöglichkeiten oder unklare Sub-Dienstleisterketten bestehen. Für Unternehmen bedeutet das: Datenschutzrisiken lassen sich nicht allein juristisch „wegverhandeln“, sondern müssen architektonisch adressiert werden. Digitale Souveränität schafft hier Gestaltungsspielräume, indem sie Abhängigkeiten von Drittland-Jurisdiktionen reduziert und Datenflüsse transparenter und kontrollierbarer macht.

NIS2 und Lieferkettensicherheit: Verantwortung endet nicht am eigenen Rechenzentrum

Mit NIS2 hat die EU einen Paradigmenwechsel vollzogen. Informationssicherheit wird nicht mehr isoliert auf die eigene Organisation begrenzt, sondern explizit auf Lieferketten und Dienstleister ausgeweitet. Unternehmen müssen sich mit den Sicherheitspraktiken ihrer direkten Anbieter auseinandersetzen, Risiken bewerten und geeignete Maßnahmen ergreifen. Damit rücken Themen wie Secure-by-Design, Schwachstellenmanagement, Update- und Patch-Fähigkeit sowie organisatorische Reife in den Fokus.

In hoch integrierten Plattformmodellen kann diese Transparenz schnell verloren gehen. Wenn zentrale Sicherheits- oder Betriebsfunktionen vollständig fremdgesteuert sind, wird die eigene Rolle auf die eines reinen Nutzers reduziert – mit begrenztem Einfluss auf Sicherheitsentscheidungen. Digitale Souveränität bedeutet in diesem Kontext, Verantwortung wahrnehmen zu können, statt sie nur formell zu delegieren.

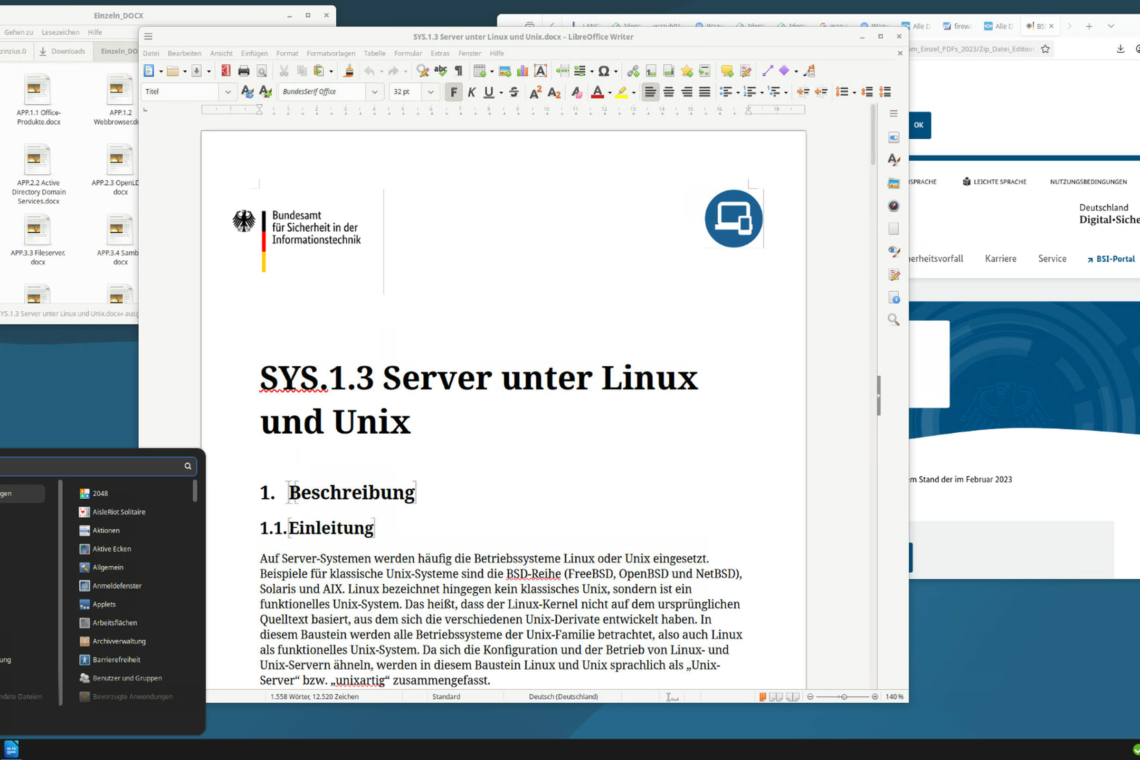

BSI-Grundschutz-Baustein zu Linux-Servern, geöffnet in LibreOffice – regulatorische Inhalte in einer souveränen Werkzeugumgebung.

Künstliche Intelligenz als neuer Abhängigkeitsbeschleuniger

Künstliche Intelligenz verändert derzeit nahezu alle Bereiche der IT- und Geschäftsprozesse. Ob Wissensmanagement, Support-Automatisierung, Softwareentwicklung oder Sicherheitsanalyse – KI wird zum integralen Bestandteil moderner IT-Architekturen. Gleichzeitig entstehen neue Abhängigkeiten: von Trainingsdaten, proprietären Modellen, Cloud-Plattformen und spezialisierten Hardware-Ressourcen.

Mit dem europäischen AI Act wird KI zudem erstmals umfassend reguliert. Der Gesetzgeber verfolgt einen risikobasierten Ansatz und stellt Anforderungen an Transparenz, Governance, Datenqualität, menschliche Kontrolle und Cybersecurity – insbesondere bei sogenannten Hochrisiko-Systemen und allgemeinen KI-Modellen. Für Organisationen bedeutet das: KI ist nicht mehr nur eine technische Innovation, sondern ein compliance-relevantes Betriebsmittel.

Digitale Souveränität gewinnt hier besondere Bedeutung. Wer KI-Funktionen nutzt, muss verstehen und steuern können, wo Daten verarbeitet werden, welche Modelle eingesetzt werden, wie Lieferketten aussehen und welche Sicherheitsmechanismen greifen. Ohne Alternativen und ohne eigene Gestaltungsmöglichkeiten entsteht ein neues Klumpenrisiko – technisch, rechtlich und organisatorisch.

Alternative Technologien aus Europa und dem Open-Source-Umfeld – Souveränität durch Wahlfreiheit

Digitale Souveränität lässt sich nicht allein durch Verträge oder Governance-Modelle herstellen. Sie benötigt technische Gestaltungsoptionen. In den vergangenen Jahren hat sich ein belastbares Ökosystem aus europäischen und Open-Source-Technologien herausgebildet, das es Organisationen erlaubt, kritische Abhängigkeiten gezielt zu reduzieren, ohne auf moderne Funktionalität zu verzichten. Es geht dabei nicht um einen ideologischen Gegenentwurf zu globalen Plattformen, sondern um Wahlfreiheit, Transparenz und Verhandlungsspielräume. Welche dieser Alternativen für eine konkrete Organisation taugt, hängt allerdings stark von Reifegrad, Skalierung und regulatorischem Profil ab – einen pauschalen Sieger gibt es nicht.

Ein zentrales Beispiel ist der Bereich Privileged Access Management (PAM). Lösungen wie Wallix zeigen, dass sicherheitskritische Steuerungsfunktionen – insbesondere für Administrator- und Wartungszugriffe – auch mit europäischen Anbietern umgesetzt werden können. Gerade im Kontext von NIS2 und Lieferkettensicherheit ist dies relevant, da privilegierte Zugriffe zu den sensibelsten Angriffsflächen gehören und besondere Kontrolle sowie Nachvollziehbarkeit erfordern.

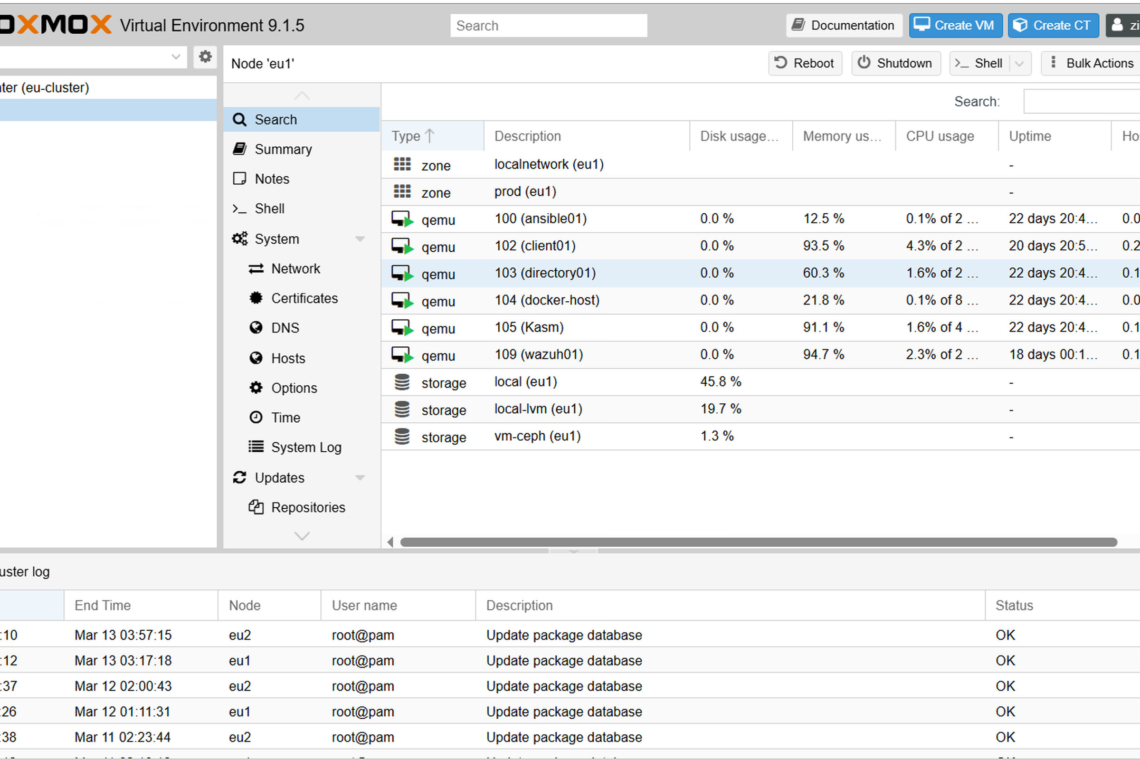

Im Infrastruktur- und Plattformbereich gewinnen Open-Source-Virtualisierungslösungen wie Proxmox zunehmend an Bedeutung. Sie ermöglichen den Betrieb moderner virtualisierter Umgebungen ohne starke Lizenz- und Herstellerabhängigkeiten, wie sie bei klassischen Virtualisierungsplattformen häufig bestehen. Damit lassen sich sowohl Kosten- als auch Lifecycle-Risiken reduzieren, während gleichzeitig die Kontrolle über Updates, Betrieb und Architektur erhalten bleibt. Wer aus einer bestehenden VMware-Landschaft migriert, sollte allerdings frühzeitig prüfen, welche operativen Schnittstellen, Backup-Werkzeuge und Compliance-Zertifizierungen sich übernehmen lassen – ein 1:1-Wechsel ist die Ausnahme, nicht die Regel.

Auch auf Betriebssystemebene existieren ausgereifte Alternativen. Linux ist längst nicht mehr nur ein Spezialisten- oder Server-Thema, sondern bildet in vielen Organisationen die stabile Grundlage für produktive Server-, Container- und zunehmend auch Client-Umgebungen. Der Einsatz offener Betriebssysteme stärkt die Souveränität insbesondere dort, wo langfristige Wartbarkeit, Transparenz und Anpassungsfähigkeit gefordert sind.

Im Bereich Identitäts- und Verzeichnisdienste stellt OpenLDAP eine Alternative zu proprietären Directory-Monokulturen dar. Gerade Identitäten sind das Rückgrat moderner IT-Architekturen – und gleichzeitig ein zentraler Lock-in-Faktor. Offene Verzeichnisdienste ermöglichen es, Authentifizierungs- und Autorisierungsmodelle flexibler zu gestalten, in hybride Szenarien einzubetten und Abhängigkeiten von einzelnen Herstellern zu reduzieren. Die Projektaktivität verläuft dabei eher konservativ – für stabile Bestandsumgebungen ist das ein Vorteil, für stark wachsende oder cloud-native Szenarien gehört es in die Bewertung.

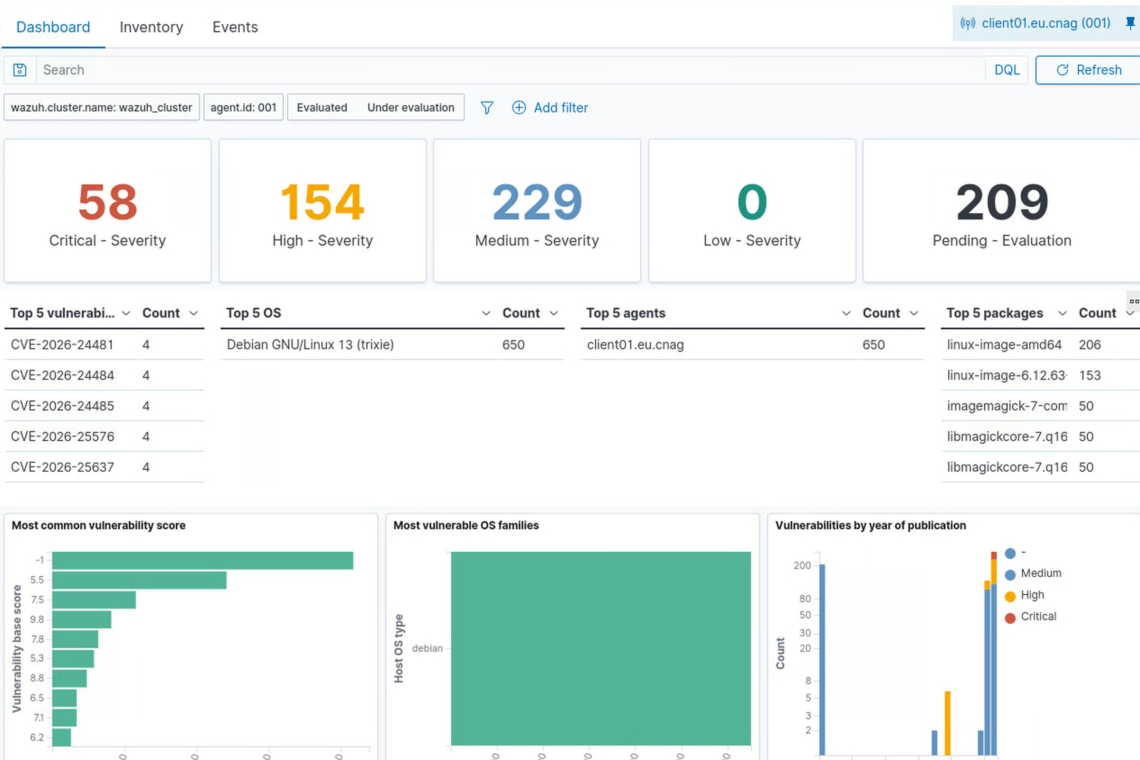

Ein besonders wichtiger Baustein im Kontext regulatorischer Anforderungen ist das Thema Security Monitoring und SIEM. Mit Wazuh steht eine Open-Source-basierte SIEM- und XDR-Plattform zur Verfügung, die Log-Analyse, Host-Intrusion-Detection, File-Integrity-Monitoring und Compliance-Unterstützung kombiniert. Der Betrieb eines eigenen, transparenten SIEMs kann ein wesentlicher Beitrag zur digitalen Souveränität sein, da sicherheitsrelevante Telemetriedaten nicht zwangsläufig an externe Plattformen abgegeben werden müssen. Gerade im Zusammenspiel mit NIS2-Meldepflichten, Incident-Response-Prozessen und Audit-Anforderungen bietet dies Organisationen eine bessere Kontrolle über ihre Sicherheitsdaten und -prozesse.

Im Bereich Netzwerksicherheit und Perimeterschutz existieren ebenfalls souveräne Alternativen. OPNsense als Open-Source-Firewall-Plattform erlaubt es, sicherheitskritische Funktionen transparent, auditierbar und flexibel zu betreiben. Ergänzend dazu bieten LANCOM-Firewalls als Produkte aus dem deutschen Raum eine europäische Alternative im Firewall- und Netzwerksicherheitsumfeld, insbesondere für Organisationen mit erhöhten Anforderungen an Lieferkettentransparenz, Support-Strukturen und regulatorische Nachvollziehbarkeit. Beide Ansätze – Open Source und europäische Hersteller – tragen dazu bei, Abhängigkeiten von globalen Security-Plattformen zu reduzieren.

Auch klassische Basisdienste wie E-Mail lassen sich souverän gestalten. Kombinationen aus Postfix und Dovecot ermöglichen den Aufbau leistungsfähiger Mail-Infrastrukturen unter eigener Kontrolle. Gerade bei sensiblen Kommunikationsinhalten kann dies ein wichtiger Baustein sein, um Datenschutz- und Verfügbarkeitsanforderungen belastbar umzusetzen. Der eigenständige Betrieb stellt allerdings hohe Anforderungen an Spam-, Deliverability- und Authentifizierungsmechanismen wie SPF, DKIM und DMARC – diese Aufwände sollten in der Wirtschaftlichkeitsbetrachtung nicht unterschätzt werden.

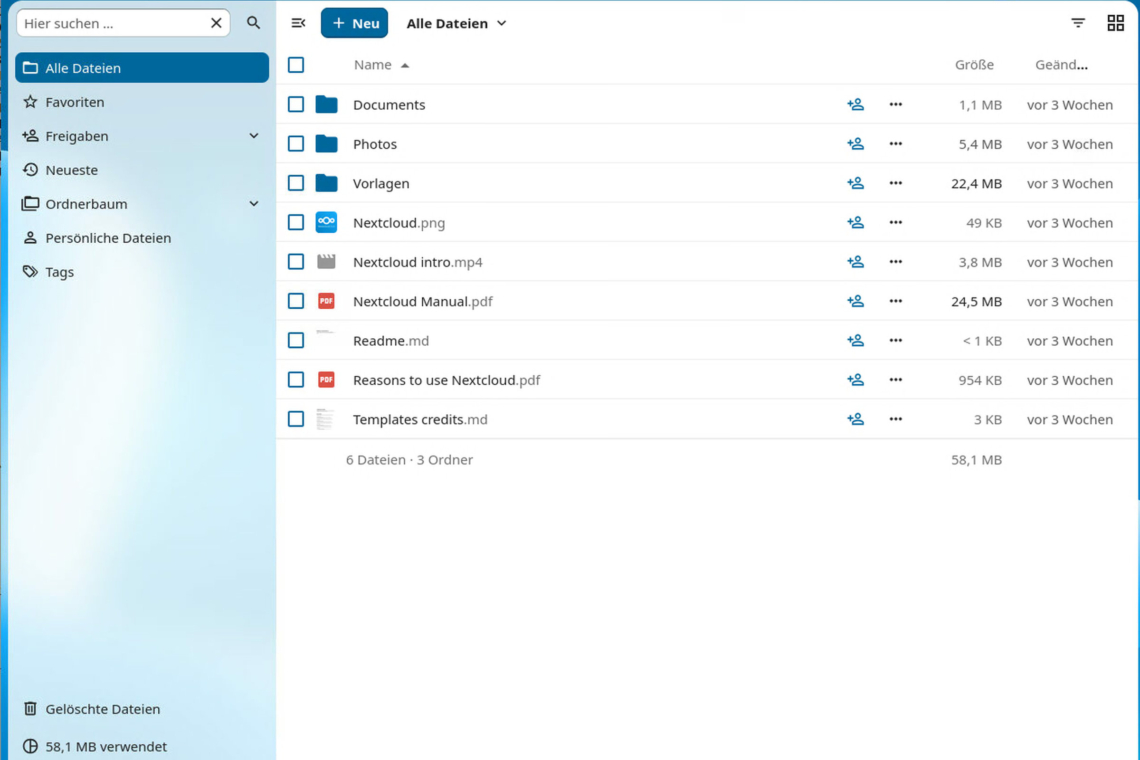

Im Bereich Zusammenarbeit und digitaler Arbeitsplatz hat sich Nextcloud als ernstzunehmende Alternative zu großen proprietären Collaboration-Plattformen etabliert. Datei-Sharing, Kollaboration und Integration weiterer Dienste lassen sich dabei flexibel gestalten – sowohl On-Premises als auch in europäischen Cloud-Umgebungen. Für viele Organisationen ist dies ein zentraler Hebel, um Datenflüsse besser zu kontrollieren und Abhängigkeiten von globalen SaaS-Ökosystemen zu reduzieren. Bei sehr großen Nutzergruppen oder spezifischen Funktionserwartungen aus Microsoft 365 oder Google Workspace lohnt eine ehrliche Anforderungsanalyse vor der Migration.

Schließlich spielt auch die Cloud-Infrastruktur selbst eine zentrale Rolle für digitale Souveränität. Mit europäischen Anbietern wie STACKIT entstehen Alternativen zu den großen Hyperscalern, die insbesondere für regulierte Workloads, sensible Daten oder souveräne Betriebsmodelle relevant sind. Entscheidend ist dabei nicht die vollständige Abkehr von globalen Cloud-Angeboten, sondern die Möglichkeit, Workloads gezielt dort zu platzieren, wo regulatorische, sicherheitstechnische und wirtschaftliche Rahmenbedingungen am besten erfüllt werden können.

Zusammengefasst: Diese alternativen Technologien sind kein Selbstzweck. Ihr strategischer Wert liegt darin, Abhängigkeiten aufzubrechen, Exit-Optionen zu schaffen und die eigene Steuerungsfähigkeit zu erhöhen. Offene Standards, transparente Lieferketten, Portabilität von Daten und Workloads sowie nachvollziehbare Sicherheitsmechanismen stärken die eigene Position – technisch wie regulatorisch. Genau diese Fähigkeit ist die Grundlage digitaler Souveränität und wird vor dem Hintergrund von NIS2, DSGVO und KI-Regulierung zu einem entscheidenden Resilienz- und Wettbewerbsfaktor.

Abhängigkeitslevel: Ein pragmatisches Modell zur Risikobewertung

Abhängigkeiten lassen sich sinnvoll in unterschiedliche Stufen einteilen:

- Level 1: Vollständige Abhängigkeit – Dienste können einseitig eingeschränkt oder abgeschaltet werden (z. B. große Cloud- und SaaS-Plattformen).

- Level 2: Lizenzabhängigkeit – Systeme werden selbst betrieben, bleiben aber stark herstellergebunden.

- Level 3: Indirekte Abhängigkeit – etwa durch globale Hardware-Lieferketten außerhalb der EU.

- Level 4: Keine oder geringe Abhängigkeit – volle Kontrolle über Betrieb und Weiterentwicklung.

Dieses Modell hilft, Risiken sichtbar zu machen und Prioritäten zu setzen – insbesondere im Zusammenspiel mit NIS2-Pflichten, Datenschutzanforderungen und KI-Governance.

Souveränität ist nicht Autarkie – sondern strategische Handlungsfähigkeit

Ein häufiges Missverständnis ist die Gleichsetzung von digitaler Souveränität und Autarkie. Vollständige technologische Unabhängigkeit ist weder realistisch noch wirtschaftlich sinnvoll. Ziel muss vielmehr sein, schrittweise souveräner zu werden, Abhängigkeiten dort zu reduzieren, wo sie kritisch sind, und bewusste Entscheidungen zu treffen, wo externe Dienste genutzt werden.

Digitale Souveränität schafft damit Resilienz, Verhandlungsspielräume und regulatorische Sicherheit – ohne Innovation zu blockieren.

Welche Unterstützung connecT SYSTEMHAUS AG dabei bietet

connecT SYSTEMHAUS AG unterstützt Organisationen dabei, digitale Souveränität praxisnah und strukturiert umzusetzen. Im Fokus stehen realistische Zielbilder, die regulatorische Anforderungen, Sicherheitsaspekte und wirtschaftliche Rahmenbedingungen zusammenführen.

Dazu gehören die Analyse bestehender Abhängigkeiten, die Entwicklung souveräner Zielarchitekturen, die Bewertung europäischer und Open-Source-Alternativen sowie die Einbettung dieser Ansätze in bestehende ISMS-, Datenschutz- und Compliance-Strukturen. Ziel ist es, Unternehmen schrittweise in die Lage zu versetzen, Risiken aktiv zu steuern, regulatorische Anforderungen belastbar zu erfüllen und ihre digitale Handlungsfähigkeit nachhaltig zu stärken.

Fazit

Digitale Souveränität ist kein Selbstzweck, sondern eine Antwort auf reale Herausforderungen: steigende regulatorische Anforderungen, komplexe Lieferketten, geopolitische Unsicherheiten und den zunehmenden Einsatz von Künstlicher Intelligenz. Wer heute beginnt, Abhängigkeiten bewusst zu analysieren und Alternativen aufzubauen, stärkt nicht nur seine Cyber-Resilienz, sondern auch seine rechtliche Sicherheit und strategische Position. Die Frage ist daher nicht mehr, ob man sich mit dem Thema befasst – sondern wie schnell und mit welcher Konsequenz.